Vir slike: torproject.org

Vir slike: torproject.org

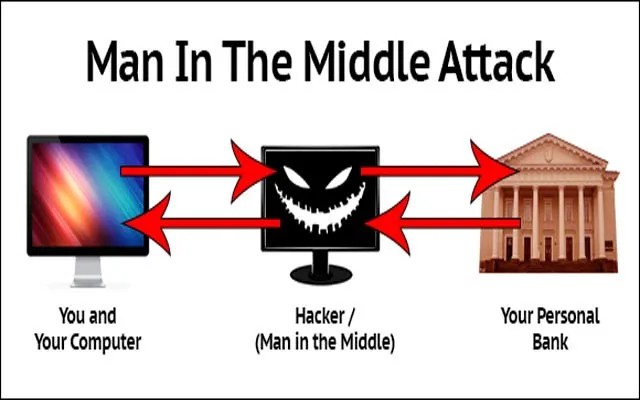

Da. Vem. Naslov se zdi strašljiv. Vendar to ni ime kakšnega filma. Lahko pa stavim, da je prav strašljivo, kot to dobiva. Človek v sredini MITM je vrsta napada, ki se uporablja pri hekerskih in mrežnih ugrabitvah.

Toda zakaj ime Človek na srednji MITM. Počakaj! To ni to! Pred tem je bila znana kot Opica - v sredini. Ne vem, zakaj se je tako imenovalo, zagotovo pa vem, zakaj je človek v srednjem MITM ime. Naslednja slika bo za svojo opredelitev samoumevna.

Vir slik: github.com

Sinopsis človeškega napada v sredini (MITM)

Še vedno v dvomih? Naj vam to razložim. Predpostavimo, da ste oseba, ki mora redno opravljati obiske spletnega mesta za svoje podjetje za nekatere vrste x opravil. Obiščete mesto svojih strank in priložite svoj ključ za zagon interneta.

A vidite, da vam internetnega paketa ni uspelo ponovno napolniti (samo domnevajte). In zdaj je ne morete niti napolniti zaradi dejstva, da je vaš internet propadel.

Zdaj je odjemalec dovolj dober, da vam omogoča dostop do njegovega brezžičnega LAN ali Wi-Fi v našem primeru. Toda stvar je, ali je to varno? Absolutno ne. Vi, moj prijatelj, ste lahko žrtev nekaterih velikih vohunskih poslov. Hahaha … Ne ravno, ampak moja poanta je samo, da ni varna. Naj vam razložim na kakšen drug način.

Kar sem vam povedal zgoraj, je bilo samo opozorilo. To sem storil v resničnem življenju in naj vam pokažem posledice tega. Za začetek sem preizkuševalec penetracije.

Kar bom tukaj povedal, je to, kar vam predlagam, da naredite v svojem domačem okolju ali laboratoriju. Če to storite na javnem mestu, lahko postavite nekaj resnih pravnih vprašanj. (Skratka, dokler ne boste imeli dobrega odvetnika, tega ne počnite).

Incident

Pred dvema letoma, ko sem se še učil hekerstva (še vedno se učim), sem sedel v McDonaldsu v Puneju v Indiji. Moj internet je bil tisti teden propadel zaradi izjemnih padavin. In ker sem oseba, ki ne more živeti brez interneta, sem se odločila, da bom strmoglavila McDonalds, ker ima BREZPLAČEN Wi-Fi.

Da, ljudje običajno takoj skočijo v prostor, kjer je brezplačen internet (vsaj ljudje v Indiji), ne da bi pomislili na težave, ki jih lahko povzroči (zaradi ljudi, kot sem jaz).

Tako sem začel svoj prenosnik. V tistem času sem imel nameščen Arch Linux, ki je še vedno moj najljubši. Toda to, kar sem storil, bi bilo mogoče storiti v katerem koli prenosniku, nameščenem z osnovnim sistemom Linux (YES-Its Linux). Dolgčas mi je bilo in ker nisem imel ničesar početi, sem se za zabavo lotil napada MITM. Ta napad je precej prefinjen.

Kar bi to storilo, je, da bi verjetno drugi računalniki in mobilni telefoni v omrežju pomislili, da sem usmerjevalnik in bodo skozi vse pakete prenesli vse. Če se nad tem ne bojite, bi morali biti.

Razlog za to je, ker zdaj obdelujem vsako informacijo, ki gre skozi omrežje; tako dohodni kot odhodni promet. Zdaj si lahko ogledam pakete, jih voham in pregledujem vse podatke, ki gredo skozi.

Bodisi ljudje se prijavljajo na spletna mesta v družabnih omrežjih, ljudje klepetajo med seboj ali še huje, ljudje, ki opravljajo bančne transakcije. Običajno bi se izognil, takoj ko bi videl digitalno potrdilo katere koli banke. Ampak tisto, kar bi naredil samo zaradi zabave, je, da bi spremenil klepete, ki so jih ljudje delali.

To je bilo resnično zabavno. WhatsApp je zaščiten (ali ga vsaj ne morete zlomiti takoj, ko preide omrežje). Veliko ljudi je uporabljalo We-chat in Hike, ki so imeli izjemno nizko šifriranje ali sploh ne. Torej, ko bi moški nekoč prosil deklico, da se nekje sestane, bi običajno spremenil naslov njunega srečanja.

Vem, da je to otročje, ampak kot sem rekel, bilo je zabavno. (Pravzaprav sem naredil veliko več kot samo to). Stvar je v tem, da nisem mogel samo videti transakcij in prometa, ki se dogajajo, lahko bi jih celo spremenil, poslal nekaj popolnoma z lestvic.

Na primer, če nekdo predvaja video na YouTubu, bi ga lahko popolnoma spremenil z nekaj preprostim JavaScriptom in jih prenašal. Zdaj naj vas še enkrat vprašam o mojem prvem primeru uporabe popolnoma naključnega Wi-Fi-ja, ali menite, da je to varno?

Priporočeni tečaji

- R Studio Anova tehnike za usposabljanje

- Trening za spletno certificiranje v AngularJS

- Strokovno usposabljanje ISTQB stopnje 1

- Usposabljanje o osnovah profesionalnega testiranja programske opreme

Kako in zakaj

Ok, zdaj je glavno vprašanje, ki ste ga vsi čakali? Zakaj? Verjetno sploh ne gre za vprašanje. Za to obstaja veliko odgovorov, kot na primer, da se zavarujete ali razumete vpletena tveganja in znanost, kako to deluje v resnici, in kako dejansko vedeti in ujeti vsakogar, ki dela iste stvari za vas .

Za začetek, za izvedbo napada MITM, priporočam uporabo Kali Linuxa. Tako imate veliko manj težav, če bi karkoli namestili, zato ker je Kali Linux programska oprema, ki se preriva, in ima skoraj vsako orodje, ki je predhodno nameščeno.

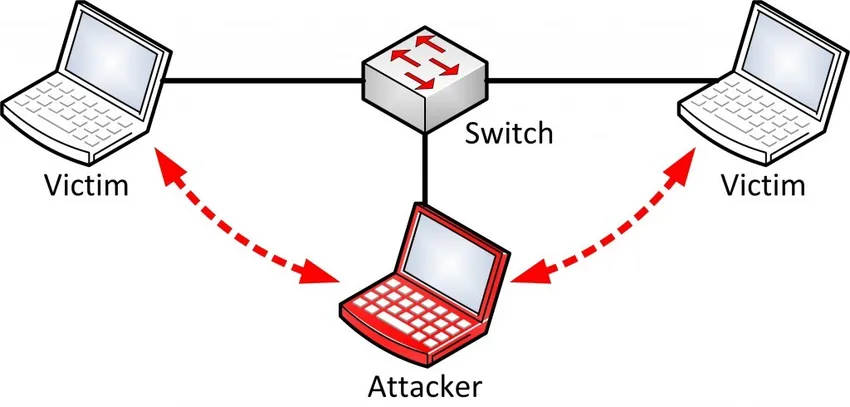

MITM se običajno izvaja z zastrupitvijo z ARP. MITM vključuje krajo piškotkov, ugrabitev seje, kjer lahko zajamete celotno prijavo vsake osebe in še veliko več.

Z dovolj informacij lahko celo izvede napad Distributed Denil of Service in sname celotno omrežje navzdol. Tu ne bom zapisoval polnih kosov kod. Vendar bi vam povedal osnove MITM, da začnete z. Razlog za to je, da je napad večinoma odvisen tudi od varnosti usmerjevalnika.

Tega dne preprosto ne morete vzeti prenosnika in se vdreti v nekaj. Za to potrebujete pravilno namestitev. Po namestitvi kali linux priporočam dobro spremljanje in injiciranje Wi-Fi-ja.

Tistega, ki ga uporabljam že mesece, je TP-Link Wn722n. Ima dober domet in je izjemno močan in prenosljiv za izvedbo napada MITM.

Zdaj lahko uporabite ArpSpoof za ponarejanje svojega Mac ID-ja, da omrežje misli, da ste usmerjevalnik, in nato zajamete ves paket prek Wireshark in tcpdump. Promet lahko zajamete tudi z Dsniffom, vendar ne boste mogli vohniti https paketov.

Dsniff deluje samo z nezavarovano plastjo vtičnice, tj. Http in ne https. Če želite delati s http, bi morali uporabiti SSL Strip, da zavržete plast Secure sockets in nato ponjuhate po paketih.

Upoštevati je treba še nekaj stvari. Prepričajte se, da je vaš požarni zid konfiguriran za sprejem teh paketov. Tudi če to počnete v omrežju LAN, to ni težava, če pa to poskušate storiti na omrežju WAN, bi ga morali prenesti naprej, da bi dobili te pakete.

Sledi nekaj MITM Attack orodij, ki jih je mogoče uporabiti:

Za okna:

Cain in Abel - GUI orodje za vohanje zastrupitve z ARP. Ker sem na tem področju že dolgo, raje predlagam, da ne bi šel po človeka v središče za orodja za okna. Če poskušate izvesti več napadov, Windows ne bo pomagal. Morali boste preklopiti na Linux ali imeti več računalnikov, kar ni dobro.

Za Linux:

- Ettercap in Wireshark: Zavohati pakete v LAN

- Dsniff: Za zajemanje SSH prijav

- SSLStrip - Če želite odstraniti zaščiten sloj preko paketov

- Airjack - Če želite narediti več MITM-ov naenkrat

- Wsniff - orodje za odstranjevanje SSL in HTTPS

Če ste mislili, da je to to, počakajte. Obstaja še ena platforma, za katero morda sploh ne veste: In moj najljubši Android. Poglejmo, kaj ima Android v svoji trgovini:

- Dsploit - orodje za samo različne vrste napadov MITM

- Zanti2 - Zanti je komercialna programska oprema, prej je bila to plačljiva aplikacija, v zadnjem času pa so jo naredili brezplačno. Izjemno močan je v primeru MITM-ov in drugih napadov

- Wireshark - enako kot Linux

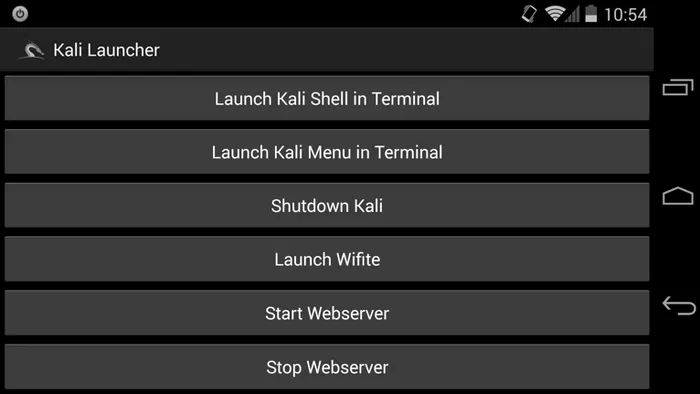

- Kali Linux - Da. Za Android je na voljo Kali Linux, ki je danes znan kot NetHunter. Najboljši del je, da lahko s tem celo ssh v svoj domači računalnik in nato začnete s krampanjem, ne da bi pustili nobene sledi.

Torej, ko boste naslednjič videli, da se kdo spopada po vašem omrežju, morate biti le dvomljivi s prenosnikom. Vsaka oseba z dobrim androidnim mobilnim telefonom, kot je Nexus ali One plus, lahko vdre v vaše omrežje, ne da bi to sploh vedeli.

Tako izgleda GUI Kali na Nethunterju:

Vir slike: kali.org

Paranoja je ključ do varnosti

Edini način, da v tem svetu zajedavcev parazitov ostanemo varni, je ostati paranoičen. Ne gre samo za napad na MITM, ampak zato, ker je za vse. Sledi nekaj korakov, ki jih morate upoštevati pri dostopu do javnega Wi-Fi-ja, da boste varni:

- Pri povezovanju s storitvami za e-pošto vedno uporabljajte VPN

- Za zaznavanje zlonamernih programov uporabite varno e-pošto z dostojno varnostjo e-pošte, na primer: Google ali Protonmail

- Če ste lastnik javnega omrežja Wi-Fi, morate namestiti sistem IDS, tj sistem za zaznavanje vdorov, da zajamete katero koli nenavadno dejavnost

- Vsakič preverite svoje poverilnice in preverite, ali se je zgodila kakšna naključna dejavnost ali je do nje dostopna z druge lokacije. Vsak mesec menjajte gesla. In kar je najpomembneje, ne olajšajte jih, da bi ljudje počili. Večina ljudi hrani gesla, kot je 18two19Eight4. To geslo je izjemno enostavno razbiti, zato je to lahko le datum rojstva, to je 18. februar 1984. Gesla morajo biti kot 'iY_lp # 8 * q9d'. Ja, tako izgleda spodobno varno geslo. Ne pravim, da je to nedosegljivo. Vendar bo porabil 10-krat več časa, ki ga porabi v primeru predhodnega.

Torej, to bi bilo za zdaj. Počakajte, da na mojem naslednjem blogu o kibernetski varnosti najdete več posodobitev. Do takrat ostanite na varnem in nadaljujte s krampanjem.

Povezani članki:-

Tukaj je nekaj člankov, ki vam bodo pomagali do podrobnosti o tajnem napadalcu, zato pojdite po povezavi.

- 13 vrst etiketnih pravil, ki jih lahko prebijate

- Java Intervju Vprašanja za svež | Najbolj pomembno

- 6 vrst kibernetske varnosti | Osnove | Pomen

- Linux v primerjavi z Windows - Ugotovite 9 najbolj osupljivih razlik

- CEH vs CPT (certificirani etični hekerji VS certificirani preizkuševalci preizkušanja)