Certificiran etični heker - ni redkost, da ljudje govorijo o "krampanju" spletnega mesta in morda ste videli novice o tem, da priljubljena spletna mesta krade skupina ljudi ali posameznik. V kibernetskem svetu ljudje, ki izvajajo takšna 'kazniva' dejanja, imenujejo hekerji. Morda so inteligentni programerji ali omrežni skrbniki, ki se lahko potrudijo, da bi ukradli podatke ali prevzeli nadzor nad spletnim mestom ali portalom.

Da bi v sistemu ali nepremičnini našli vrzeli, je najboljša metoda, da zaposlimo tatve in to ugotovimo. Podjetja v informacijski tehnologiji odkrijejo vrzeli in slabosti na spletnem mestu z uporabo etičnih hekerjev. Usposobljeni so certificirani ljudje z dolgoletnimi izkušnjami za odkrivanje vrzeli, tako da jih podjetja lahko kmalu priklopijo in preprečijo velike izgube v primeru nepredvidenega hekerskega ali virusnega napada na spletnem mestu.

Resnost kibernetskih napadov je mogoče oceniti iz ameriškega akcijskega načrta Bele hiše za porabo 19 milijard dolarjev za pobude za kibernetsko varnost, vključno z izobraževanjem potrošnikov, da uporabljajo dvofaktorno avtentikacijo. Sledi nedavno krampanje, ki je ogrozilo osebne podatke državljanov ZDA - zvezne oblasti so novembra obtožile tri moške zaradi vdora v sisteme devetih finančnih institucij, vključno z JP Morgan, Dow Jones, Scottrade in eTrade, ki so ogrozile podatke 100 milijonov strank.

Študija Inštituta Ponemon iz leta 2014 je pokazala, da povprečni stroški kršitve podatkov za prizadeto podjetje znašajo 3, 5 milijona dolarjev

Številna industrijska poročila in raziskave kažejo na naraščajoče kršitve varnosti na spletnih straneh in računalniških omrežjih, s čimer so se povečale priložnosti za usposobljene ali licencirane etične hekerje.

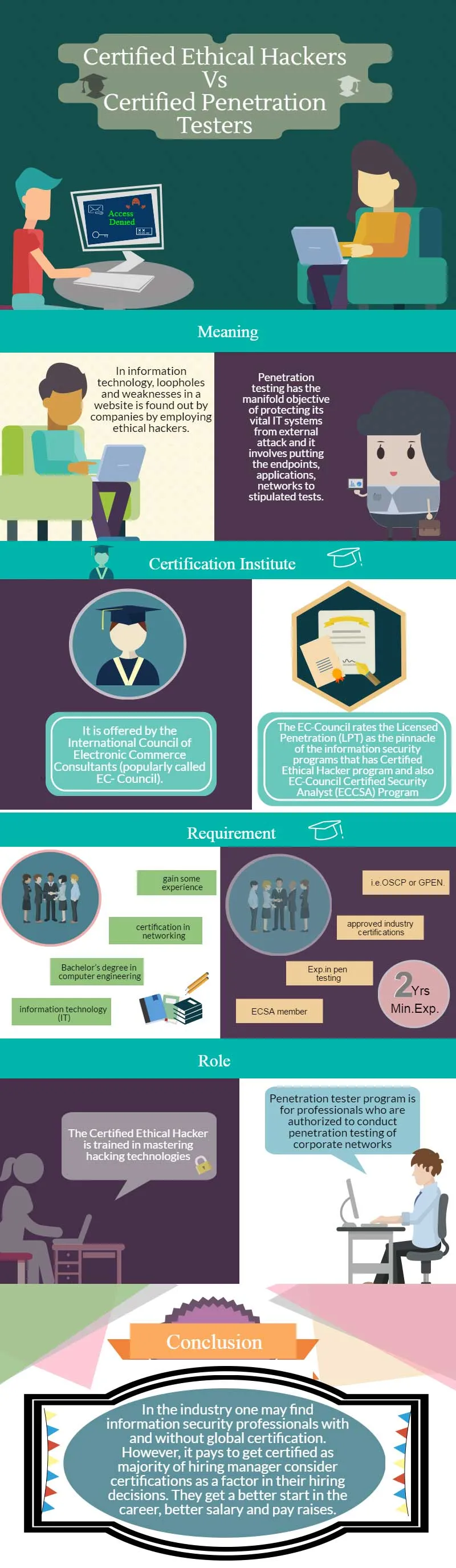

CEH vs CPT Infographics

Kako postati certificiran etični heker?

Številne ustanove ponujajo tečaje usposabljanja za hekerje, na koncu pa bi vas morali pripeljati do certifikata Certified Ethical Hacker (CEH), ki ga ponuja Mednarodni svet svetovalcev za elektronsko trgovino (v javnosti imenovan Svet EC).

Nikomur ni enostavno postati etični heker ali certificirani etični heker, saj so predhodne izkušnje v IT industriji pogoj za kakršno koli formalno izobraževanje na tem področju. V idealnem primeru bi moral etični heker imeti programsko znanje z diplomo iz računalniškega inženirstva ali informacijske tehnologije (IT). Prvi korak je pridobitev certifikata za mrežno povezovanje, pridobitev izkušenj na tem področju, preden začnete s certifikatom Cisco CCNA (Cisco Certified Network Associate). To je potrdilo, ki potrjuje sposobnost strokovnjaka, da razume konfiguriranje, upravljanje, konfiguriranje in odpravljanje težav na srednji ravni preklopljenih in usmerjenih omrežij ter vključuje tudi preverjanje in izvajanje povezav prek oddaljenih mest z uporabo WAN.

Potem je bolje, da si priskrbite dodatna potrdila v Securty, CISSP ali TICSA. To bo osebi omogočilo pridobitev položaja v informacijski varnosti. V tej fazi bo bolje pridobiti izkušnje s penetracijskim testiranjem. Penetracijski test vključuje oceno varnosti izvajanja IT v organizaciji. To se naredi s ciljem prepoznavanja ranljivosti, ki so prisotne v omrežju. Ranljiva območja vključujejo strežnike, operacijske sisteme, brezžična omrežja, mobilne naprave, storitve, konfiguracije in aplikacije. Te preizkuse lahko opravite ročno ali z izvajanjem avtomatskih programov.

Potem se lahko po večji izpostavljenosti v industriji preizkusite v mednarodnem certifikatu Certificiran etični heker (CEH), ki ga je podelil Mednarodni svet svetovalcev za elektronsko trgovino (ES-Svet). Po mnenju ES je Certified Ethical Hacker program vrhunec najbolj pripravljenih programov usposabljanja za varnost informacij.

Poleg lekcij o mreženju bi moral etični heker imeti znanje o ukazih in distribucijah Unix / Linux, programiranju v C, LISP, Perlu ali Javi. Poznavanje baz podatkov, kot je MySQL, bo koristno tudi za etične hekerje.

Poleg tehničnega znanja potrebujejo tudi reševanje problemov in ljudi, veščin ali socialnega inženiringa. Ljudje bi morali razkriti svoje poverilnice, ponovno zagnati ali izklopiti sisteme ali izvršiti datoteke.

V etičnem krajenju je pet faz - 1) Spoznavanje, 2) Dostop 3, Poštevanje, 4) Vzdrževanje dostopa in 5) nazadnje pokrivanje vaših skladb. Rekonstrukcija vključuje zbiranje informacij o nameravanem cilju škodljivega heca s sondiranjem ciljnega sistema. Vrata se pregledajo, da ugotovijo pomanjkljivosti v sistemu in ugotovijo ranljivosti okrog požarnega zidu in usmerjevalnikov. Ko odkrije, lahko heker odkrije sredstva za dostop do sistema. Obstajata dve vrsti izvidniških in pasivni.

Pasivna izvidnica morda nima nobene zveze z informacijsko varnostjo ali informacijskimi sistemi, lahko pa je to znanje o rutini podjetja - časih, ko zaposleni prihajajo in odhajajo. Lahko pa gre za spremembe internetnega protokola (IP), poimenovanje konvencij, skriti strežnik ali omrežja. Heker spremlja pretok podatkov, da vidi, kdaj potekajo transakcije in prometne poti.

Pridobitev dostopa do sistema je najpomembnejša faza hekerskega napada. To se lahko zgodi prek lokalnega omrežja (LAN) ali interneta, lokalnega dostopa do računalnika ali celo brez povezave. Vključuje prekrivne pufre na podlagi zlaganja, zavrnitev storitve (DoS) in ugrabitev seje.

Faza naštevanja ali skeniranja vključuje preučevanje omrežja na podlagi informacij, zbranih med izvidom. Uporabljena orodja so klicalniki, skenerji pristanišč, mrežni zemljevidi, pometalniki in bralniki ranljivosti.

Ohranjanje dostopa je ključnega pomena za nadaljnjo uporabo. Včasih ohranjajo ekskluziven dostop prek backdoor-ja, trojancev, rootkitov. Končna faza je pokrivanje skladb, da se varnostno osebje ne bi odkrilo. Program certificiranega etičnega vdora (CEH) podrobno pokriva te teme in ga presodi Svet EC-ja pred podelitvijo certifikata, ki lahko kandidata izpolni zahtevne naloge v industriji.

Izpit preizkuša znanje in spretnosti kandidatov na naslednjih področjih -

-

- Telekom, omrežja, kibernetski mediji in informacijski sistemi

- Široko razumevanje varnostnih protokolov, povezanih z operacijskimi sistemi - MAC, Linux in Windows,

- Ali bi morali imeti možnost, da kramp v računalniški sistem organizacije oceni njegove ranljivosti in slabosti z ustreznim dovoljenjem,

- Izvedite preventivne in korektivne ukrepe proti škodljivim napadom

- Morali bi biti spretni pri prepoznavanju in zlomu različnih vrst gesel in preprečevanju napadov z geslom.

- Razumevanje kriptografije in tehnik šifriranja z infrastrukturo zasebnih / javnih ključev.

- Morali bi imeti znanje o kibernetskih napadih, vključno s Trojani, URL-jem, prikritostjo, krajo identitete in socialnim inženiringom.

Naučite se, kako zaščititi podjetja pred nevarnostmi zlonamernih hekerskih naporov. Ocenite varnost računalniških sistemov z uporabo tehnik penetracijskega testiranja. Razviti etične spretnosti

Penetracijsko testiranje

Namen testiranja penetracije je zaščita njegovih vitalnih IT sistemov pred zunanjimi napadi in vključuje postavljanje končnih točk, aplikacij in omrežij v predvidene teste. Varnostnim strokovnjakom omogoča, da vsako vnaprej grozijo z vnaprejšnjimi ukrepi, če najdejo ranljivosti.

Redno testiranje peresa je koristno, da podjetja predhodno vedo, katerim varnostnim tveganjem je sistem izpostavljen. Pravočasni popravni ukrepi preprečujejo, da bi hekerji vdrli v omrežje, ki ogrožajo dragocene podatke. Tako se izognejo stroškom, ki so povezani s kršitvijo varnosti, ki bi lahko naletela na milijone dolarjev in izgubo imidža v zvezi z varovanjem podatkov strank in poslovnih informacij do poslovnih informacij, ki vključujejo tudi podatke tretjih oseb. Penetracijsko testiranje pomaga organizaciji pri izpolnjevanju predpisov o skladnosti / reviziji, kot so GLBa, HIPAA in Sarbanes-Oxley. Podjetja lahko prihranijo veliko denarja z denarnimi kaznimi, povezanimi z varnostnim nespoštovanjem penetracijskega testiranja. Ustrezali bodo preskušanju, ki so jih določili zvezni FISMA, PCI-DSS ali NIST.

Priporočeni tečaji

- Profesionalne spletne storitve v Java tečaju

- Usposabljanje za certificiranje v razvoju iger v C ++

- Spletno usposabljanje za etično hekanje

- E1261Profesionalni Vegas Pro 13 Training

Licencirano testiranje penetracije s strani Sveta ES

Svet ES ocenjuje licenčno penetracijo (LPT) kot vrhunec programov informacijske varnosti, ki imajo certificiran program etičnega hekerja, in tudi program certificiranega varnostnega analitika ES (ECCSA).

Izpit LPT na Svetu ES je najbolj zahteven praktični izpit pred podelitvijo certifikata. Spletna različica tečaja ima preko 39 intenzivnih modulov, več kot 2300 diapozitivov, ki prehajajo v zapletene vidike penetracijskega testiranja. Tečaj ponuja 1100 orodij, s pomočjo katerih se lahko potopite globoko v znanost penetracijskega testiranja.

Svet ES pravi, da je bil izpit za LPT razvit v sodelovanju z malimi in srednjimi podjetji ter strokovnjaki po vsem svetu po temeljiti analizi dela, vloge, delovnih nalog in razlik v spretnostih. V realnem času simulira zapleteno mrežo večnacionalne organizacije.

Spletna različica tečaja omogoča osebju informacijske varnosti, da se nauči penetracijskega testiranja od koder koli po svetu in zaprosi za licenco LPT. Licenca je zainteresiranim stranem zagotovilo, da imate temeljno sposobnost, ki temelji na sposobnostih za temeljito oceno varnosti.

Merila za upravičenost

Vsi IT strokovnjaki niso upravičeni zaprositi za izdajo dovoljenj Sveta ES, zlasti za testiranje s peresom. Kandidat mora biti član ECSA z dobrim stanjem in imeti vsaj dve leti izkušenj s kaznovanjem, poleg tega pa mora imeti tudi odobrene panožne certifikate, kot sta OSCP ali GPEN. Prosilci se lahko neposredno prijavijo na Svet ES prek spletnega spletnega obrazca.

Prednosti certificiranja

- Certifikat omogoča kandidatom, da izvajajo testiranje penetracije in svetovanje na svetovni ravni.

- Industrija sprejema kot pravnega in etičnega varnostnega strokovnjaka.

- Dostop do programske opreme, predlog in metodologij testiranja Sveta ES.

Čeprav različne agencije zagotavljajo certificiranje, jim certificiranje ES omogoča priložnost, da uveljavijo svoje veščine, tako da lahko delujejo kot licenčni preizkuševalec penetracije.

Čeprav etično hekanje in prodornost spadata v področje informacijske varnosti, sta v svoji vlogi in funkcijah subtilno različni. Certificirani etični heker je usposobljen za obvladovanje hekerskih tehnologij, licenčni program za preizkušanje penetracije pa je namenjen strokovnjakom, ki so pooblaščeni za izvajanje penetracijskega testiranja korporativnih omrežij.

Vloge za izpite za certificiranje Sveta ES sprejemajo prek spleta na https://cert.eccouncil.org/lpt-application-form.html.

Ankit Fadia's Certificiran etični heker je tudi program, ki je priznan po vsem svetu. Oblikoval ga je svetovno znan organ na področju računalniške varnosti. Ponuja najnovejše tehnike in metode orodij, ki jih uporabljajo kibernetski kriminalci in teroristi. Pokaže tudi, kako se proti njim boriti. Ankit Fadia tudi pokaže, kako pred vašimi očmi vdira v spletna mesta, račune, mobilne telefone in gesla.

Potencialni prodorni preizkusi in etično trženje so ogromni, saj je vodilni indijski portal storitvenega sektorja Naukri.com na tem področju pokazal 115 prostih mest.

Vloga certificiranega etičnega hekerja (CEH) in preizkuševalca penetracije sta različni, čeprav sodita v področje informacijske varnosti. CEH je odgovoren za zaščito IT sistemov z izvajanjem določenih rutin, ki ščitijo sistem pred zunanjimi grožnjami. Na tem področju so strokovnjaki zaposleni kot varnostni revizorji, strokovnjaki za varnost omrežij, preizkuševalci prodora, skrbniki strani, varnostni svetovalci, odvisno od znanja, sposobnosti in izkušenj. Strokovnjaki s teh področij s potrdilom Sveta ES imajo veliko povpraševanje v vladnem sektorju, vojski in obrambnem sektorju. Tečaji etičnega krampanja, ki so usklajeni z učnim načrtom Sveta ES, pripravljajo osebje za informacijsko varnost za pridobitev certifikata Sveta ES. Ponujajo jih šole v zasebnem sektorju, univerze v več državah.

Zaključek

V tej panogi lahko najdete strokovnjake za varnost informacij z in brez globalnega potrjevanja. Vendar se splača, da se certificira kot večina najemniškega managerja, certifikate štejejo za dejavnik pri odločitvah o najemu. Dobijo boljši začetek v karieri, boljšo plačo in povišice plač.

Po podatkih ameriškega urada za statistiko dela se bo od leta 2014 do leta 2024 povpraševanje po analitikih za informacijsko varnost povečalo za 18%, kar je precej hitreje kot večina drugih poklicev. V Indiji je le 50.000 strokovnjakov za kibernetsko varnost, vendar do leta 2020 država potrebuje pet milijonov strokovnjakov, navaja Nacionalno združenje podjetij za programsko opremo in storitve (NASSCOM).

Vsako leto država zahteva 77000 novih etičnih hekerjev, trenutno pa jih na tem področju usposablja le 15.000. Tudi najboljši hekerji se morajo še bolj učiti in pridobiti globalno potrdilo, da bi pridobili verodostojnost. V skladu z naraščajočim povpraševanjem po etičnih hekerjih in preizkuševalcih penetracij je v zasebnem sektorju nastalo več inštitutov, ki ponujajo različne tečaje.

Po besedah McKinseyja je za kibernetske napade dovzetnih približno 70% indijskih podjetij. V enem nedavnem incidentu je moralo podjetje plačati ogromno denarja, da je ponovno dobilo nadzor nad svojimi ukradenimi podatki.

V ZDA so predpisi strogi glede skladnosti. Indija nima ustreznega zakona o prenosljivosti zdravstvenih zavarovanj in odgovornosti, ki ga je sprejel ameriški kongres leta 1996. Zakon naj bi ščitil in upravljal zaupne podatke o zdravstvenem varstvu Amerike. Podjetjem, ki ne ustrezajo HIPAA, je težko poslovati v ZDA.

Skupaj z etičnim krampanjem, testiranjem penetracije tudi ocene ranljivosti pridobivajo na priljubljenosti, vendar se pogosto zamenjujejo s testi penetracije, pravijo strokovnjaki.

Priporočeni članek

Tukaj je nekaj člankov, ki vam bodo pomagali, da boste dobili več podrobnosti o certificiranih preizkuševalcih penetracije VS Ethical Hacker VS, zato pojdite po povezavi.

- Kali Linux proti Ubuntu: Prednosti

- Linux vs Ubuntu

- Neverjeten vodnik o etični hekerski definiciji | Certificiranje | usposabljanje | Začetniki