Tehnike varnosti podatkov

Če sta nam internet in informacijska tehnologija poenostavila življenje, je prinesla tudi številne grožnje, ki temeljijo na varnosti. Zato je postalo enako pomembno, da vaše ključne podatke in druge informacije zaščitite z ustreznimi tehnikami varovanja podatkov in zasebnosti podatkov. Vendar je vaša prva naloga določiti zaupne podatke, ki jih želite zaščititi pred izpuščanjem. To identifikacijo je mogoče opraviti šele, ko ste natančno zaključili revizijo. Ko razumete pomen varnosti podatkov, je vaša naslednja naloga razumeti, kateri deli vaših podatkov so ranljivi in potrebujejo določeno zaščito.

Hekerji, lažnivci in pharmerji so v teh dneh postali precej pametni, zato morate biti pametnejši od njih, da razveljavite morebitne dejavnike tveganja. Tehnike varnosti podatkov celovito poudarjajo vse pomembne korake, ki jih je treba sprejeti, da bodo vaši podatki varni in nedotaknjeni. Pomembno pa je, da se na tem mestu ne pozabite, da niso vsi koraki uporabni in pomembni za vsako podjetje.

Začnimo z 8 pomembnimi primeri tehnik varnosti podatkov in zasebnosti:

# 1. Tehnike varnosti podatkov - namestitev protivirusne programske opreme

Ko razumete pomen varnosti podatkov, začnite z različnimi vrstami virusov in groženj z zlonamerno programsko opremo nadaljujte z napadom na računalniški sistem. Zato je zelo pomembno, da bi moral imeti vsak računalniški sistem nameščeno posodobljeno protivirusno programsko opremo in enega najboljših primerov varnosti podatkov. Že samo namestitev programske opreme ne bo rešila vašega namena, vendar jo morate redno posodabljati vsaj v enem tednu. Za konfiguriranje programske opreme morate imeti znanje. Kljub temu pa je ključno, da veste o različnih vrstah virusov. Seveda gre za neželene goste, ki prodirajo v vaš računalnik prek različnih virov, kot so zunanji trdi diski, vključno z okuženimi pogoni s peresi, CD-ji ali DVD-ji, brskanjem nezaščitenih spletnih mest, e-poštnih sporočil in drugih datotek in dokumentov. Nekatere viruse je mogoče zlahka odkriti in odstraniti s protivirusno programsko opremo, medtem ko so drugi skriti in jih je težko izslediti. Razen virusov, na katere lahko računalnik vpliva tudi:

- Trojanski konji

To je grški izraz, ki lahko, če prodre v vaš računalnik, prinese zlonamerne kode, ki lahko škodljivo vplivajo na pomembne datoteke in programsko opremo. Trojanski konji v osnovi napadajo sistem, ko nekaj prenašate iz neznanega in nezaščitenega vira. Tako morate pred prenosom datoteke preveriti pristnost spletnega mesta.

- Črvi

Po mnenju varnostnih strokovnjakov črvi predstavljajo celo večjo grožnjo kot virus in zlahka vstopijo v vaš sistem. Običajno napadajo prek e-poštnih sporočil z goljufijami ali lažnimi spletnimi mesti, ki okužijo datoteke in dokumente. Hitro se širijo in naenkrat napadajo sistem razsutega tovora.

# 2. Namestitev najnovejših posodobitev za čiščenje tehnik varnosti podatkov

Z raziskavo smo ugotovili, da ima večina Microsoftove programske opreme, kot je operacijski sistem, kot je Windows XP, zelo občutljive kode. Verjetno imajo te kode nekatere napake, ki jih je včasih težko zaznati, vendar je to tudi eden najboljših primerov varnosti podatkov. Te napake vključujejo predvsem nepravilno delovanje kod, zaklepanje programov in tako naprej. Navadno oslabijo varnost, ki jo hekerji zlahka izkoristijo. Imajo dostop do zaščitenih datotek in pogosto lahko poškodujejo podatke z različnimi nezakonitimi metodami.

Vendar takšnih vprašanj ni mogoče obravnavati. Posodobitve in popravke lahko uporabite tako, da jih brezplačno prenesete. Imenujejo jih tudi kot servisni paketi. Pazite na posodobitve programa. Bolje je, da ne uporabljate starih različic Microsoftovega operacijskega sistema ali MS Office, kot so 1998, 2001, 2003, XP, 0W`ord doc, Powerpoint, Excel, Outlook in tako naprej.

# 3. Tehnike varnosti podatkov - ne uporabljajte vohunske in adware

Kot lastnik računalnika ne smete biti pozorni le na grožnje virusov in črvov, ki prodirajo v računalniški sistem, temveč tudi na različne nevarnosti, ki so škodljive in nevarne za vaše zaupne datoteke in dokumente. Bolje je brskati po internetu ali brskati po njem sam. Pazite, da nihče ne vohuni vaših brskalniških navad in zbiranja občutljivih informacij iz računalnika. Pred tem pa bi morali vedeti, da je adware.

- Adware

Oglaševalska programska oprema je ponavadi vohunska programska oprema, s katero lahko oseba spozna, katere spletne strani obiščete na internetu. Morda ste naleteli na pojavne oglase, ki se med brskanjem po internetu v glavnem prikazujejo v drugem oknu. Če se želite znebiti takšnih nepotrebnih oglasov, potem morate imobilizirati nekatere dele kontrolnikov JavaScript in ActiveX. Vendar pa obstaja nekaj izjem za ponarejeno oglaševanje. To je v veliki meri odvisno od pristnosti programske opreme in sporazumov o njenem licenciranju.

- Vohunska programska oprema

Po drugi strani je vohunska programska oprema podobna neželenim hroščem, ki sami škodujejo računalniku. V bistvu so trojanski konji ali nezakonita datoteka, ki se samodejno prenese, tudi ko je ne želite. Začini vaše podatke in vaše dejavnosti v računalniku in jih tako brez vaše vednosti zapiše na trdi disk. To hekerjem res olajša delo, saj lahko zlahka zaznajo vaše zaupne podatke, kot so gesla, bančni podatki, pin ATM kartice in tako naprej.

# 4. Tehnike varnosti podatkov - vedno izberite neobičajno in zvijačno geslo

Najbrž ste že večkrat prebrali, da so hekerji lahko vdrli poštni račun ali spletno mesto, ker so lahko preprosto pokvarili geslo. Geslo je eno od pomembnih orodij, ki vse vaše podatke ohranjajo varne in varne. Priporočljivo je, da izberete geslo, ki je dobro glede na znake. Lahko se pritožujete, da si je zapletena gesla težko zapomniti in jih ljudje pogosto pozabijo. Lahko pa to zapišete nekje. Za ohranitev gesla morate zagotoviti naslednje korake:

- Geslo vedno zapišite na varno in varno mesto in ne na zaslone računalniških monitorjev, kjer je lahko dostopen

- Ko se prijavljate v svoj račun (e-pošta, Facebook ali Twitter), vam administrator običajno ponudi dve možnosti; Zapomnite si geslo in št. Nikoli ne izberite prve možnosti. Tako lahko vsakdo, ki upravlja vaš računalnik, pogleda vaše geslo

- Gesla ne razkrivajte nikomur, niti najbližjemu prijatelju ali sorodniku, ki mu popolnoma zaupate

- Nadaljujte s spreminjanjem gesla vsakih nekaj mesecev. Nikoli ne hranite eno geslo za kateri koli račun predolgo

- Poskusite ohraniti različna gesla za različne račune. Na primer, geslo vašega e-poštnega naslova se ne sme ujemati s Facebookom ali obratno. Recimo, da morate po e-pošti poslati celo id, vendar geslo nikoli ne bi smelo biti isto

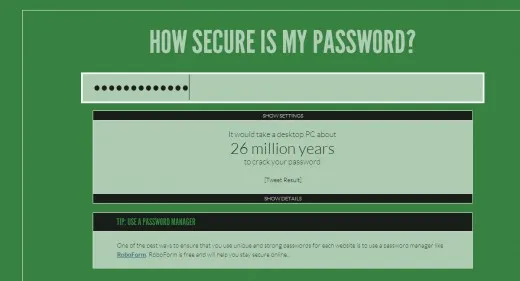

# 5 Tehnike varnosti podatkov - ustvarjanje močnega gesla

Močno geslo je tudi na seznamu primerov varnosti podatkov, ker se že dobro zavedate potrebe po ustvarjanju celotne dolžine in močnega gesla, ki na radarje hekerjev ne pade zlahka. Napadalci običajno uporabljajo orodja za razbijanje gesla, kot so inteligentno ugibanje, avtomatizacija in slovar napadov.

Nekaj bistvenih značilnosti močnega gesla

- Idealna dolžina katerega koli gesla ni manjša od osem znakov

- Vedno mora vsebovati znak, vpisan z velikimi in malimi črkami, posebnimi znaki, kot so (@, #, $), znani tudi kot simboli in vsaj ena številka od ena do nič. Idealno je postaviti simbole na drugi ali šesti položaj

- Prosimo, naredite jih kot gesla; vaše ime, ID uporabnika, datum rojstva, kraj, kjer živite, ime staršev, ime šole ali ustanove, vaše vozilo, številka mobilnega telefona ali katera koli zelo lahka beseda.

Priporočeni tečaji

- Program v sistemu Windows 10

- Program za testiranje programske opreme

- Program za programiranje Python

- Trening za spletno certificiranje v Djangu

# 6. Tehnike varnosti podatkov - Poskušajte se izogniti nevarnosti e-poštnih sporočil

Pogosto imamo domnevo, da je e-pošta danes najpomembnejše in najučinkovitejše sredstvo elektronskih komunikacij. Popolnoma pravilno. Vendar pa si je treba ogledati tudi drugo stran kovanca. Če niste pozorni in v svojem e-poštnem računu hranite budnost, potem imate veliko težav. Strokovnjaki za kibernetsko varnost so mnenja, da so e-poštna sporočila najlažja in najhitrejša metoda, ki jih napadalci verjetno uporabljajo za pošiljanje virusov v večino računalniških sistemov v pisarni. Tu so naslednji koraki za zagotovitev varnosti in zasebnosti e-pošte.

- E-poštna sporočila, zaščitena z geslom

Skoraj vsak ID e-pošte je zaščiten z geslom, vpisati pa morate tako, da vnesete uporabniško ime in geslo. Nihče ne more uporabiti vašega e-poštnega računa za kakršne koli namene, ne da bi vedel geslo.

- Preverite vse, preden pritisnete Pošlji

Izjemno enostavno je pošiljati sporočilo komu s samo klikom na gumb Pošlji. Vendar morate biti zelo previdni, preden komu pošljete e-pošto. Prepričati se morate, da ste vnesli pravilen in poln e-poštni naslov sprejemnika. Kot lastnik podjetja ste odgovorni, da svoje zaposlene naučite postopka varovanja zaupnih informacij.

- Ohranite izjave o zasebnosti

Večina velikih podjetij ima izjavo o zasebnosti, ki je navedena v njihovih e-poštnih sporočilih. Najdete ga večinoma proti koncu pošte, verjetno v obliki besedila za podpis. No, če vprašate strokovnjaka, bi zagotovo rekel, da je to odlično orodje, ki ga imate v svojem premoženju.

- Ne sodite pod phishing napad

To so običajni triki, ki jih hekerji ali lažniki uporabljajo za lovljenje žrtev s ponarejenimi ali lažnimi e-poštnimi številkami, da poznajo nekatere občutljive podatke, na primer bančne podatke in druge finančne podatke. Pogosto uporabljajo logotipe podjetja in e-poštne številke cenjenih in velikih podjetij, da ciljajo na svoje žrtve. Zdi se, da bo e-poštno sporočilo popolnoma verodostojno, vendar gre le za nezakonito pošto. Ljudi poskušajo zapeljati z ogromnimi denarnimi nagradami in drugimi nagradami. Bodite zelo previdni in ne odgovarjajte na nobena taka e-poštna sporočila. Takoj jih izbrišite.

- Uporaba šifriranja e-pošte

To je še en učinkovit in uporaben način zaščite e-poštnih sporočil pred hekerji, še posebej, če je vsebina sporočila izjemno zaupna. V takšnem scenariju je resnično komu težko dešifrirati vsebino, ker je v nekriptirani obliki.

- Izkoristite filtre za neželeno pošto

Neželena pošta je nepotrebna ali nezaželena e-poštna sporočila, ki se vpišejo v vašo mapo »Prejeto« in vsakič, ko jih morate očistiti. Z uporabo neželenih filtrov se lahko znebite takšnih nezaželenih e-poštnih sporočil, saj ti ne bodo dovolili, da bi prišli v vašo mapo »Prejeto«. Veste, da je večina neželene pošte ponarejena e-poštna sporočila, ki nimajo nobenega pomena za vaše delo. Pošljejo jih lahko namerno naložene z virusom, da bi motili računalniški sistem.

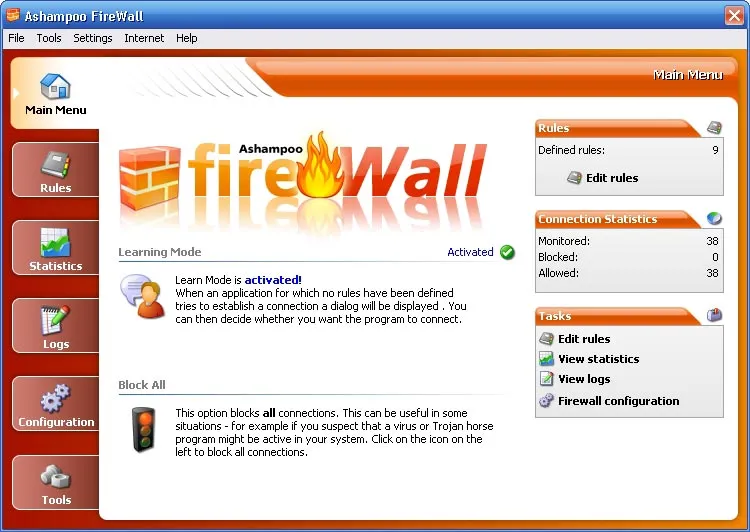

# 7. Tehnike varnosti podatkov - Uporabnost namestitve požarnega zidu

Namestitev požarnega zidu je tudi eden od primerov varnosti podatkov, ker je med uporabo interneta vzpostavljena povezava z obeh strani. Vendar pa med dostopom do interneta lahko nenamerno naletite na nekatere nepooblaščene spletne strani. Zato potrebujete močno varnostno orodje, da preprečite tak primer. Praktično gledano ima požarni zid vedno pomembno vlogo zaščitnika, ki ščiti vaš sistem pred obiskom ponarejenih spletnih mest. Nadzoroval bo vsa vrata in vas opozoril takoj, ko vstopite na nezaščiteno ozemlje spletnega mesta.

Pomemben požarni zid lahko namestite v obliki strojne ali programske opreme za zaščito podatkov. Ko govorimo o postopku namestitve, je programske požarne zidove vedno lažje namestiti. Vendar jih je mogoče uporabiti samo za en računalniški sistem. Po drugi strani požarni zidovi strojne opreme v bistvu ščitijo celotno omrežje računalniških sistemov. Ne glede na internetno povezavo; Pomembno je namestiti požarni zid za vaš osebni sistem ali za pisarno.

# 8. Tehnike varnosti podatkov - Zaklepanje vseh pomembnih datotek in dokumentov

V primerih varnosti podatkov je tudi zaklepanje datotek in dokumenta uporaben primer tehnik varovanja podatkov, saj lahko do elektronskih podatkov dostopate od koder koli po svetu, in če ne želite, da vsi vaši dokumenti dostopajo do vseh, potem zaprite in zaščitite vaših podatkov, kjer koli že so. Vendar morate zapomniti kraj, kjer ste zavarovali svoje podatke. Poleg tega je izredno pomembno, da zaščitite tudi svoje strežnike.

Tehnike varnosti podatkov Zaključek

Podatki in druge vitalne informacije, shranjene v računalniškem sistemu, so za vas in vaše podjetje zelo občutljive in zaupne. Kibernetske grožnje se pojavljajo v velikem obsegu, zato je zagotavljanje zanesljivih in utrjenih varnostnih podatkov in zasebnosti postalo zelo pomembno. Poleg tega, da sledite navodilom, med uporabo interneta vedno bodite pozorni in pozorni.

Priporočeni članki

To vodilo za IT je povzročilo številne grožnje, ki temeljijo na varnosti. Tu je 8 bistvenih načinov za zagotovitev popolne tehnike varovanja podatkov in zasebnosti. To je naslednja zunanja povezava, povezana s tehnikami varovanja podatkov.

- 32 Pomembna orodja za kibernetsko varnost Na kar se morate zavedati

- Najučinkovitejše varnostne aplikacije za Android (najnovejše)

- Pomemben korak za uspeh pri programiranju Python-a (triki)

- Izčrpen vodnik za Android in odprtokodno varnost (OS)

- Informacije o PROPER funkciji v Excelu