Uvod v oblačna varnostna orodja

Varnost računalništva v oblaku se nanaša na širok nabor tehnologij, ki nadzorujejo, uporabljajo in ščitijo virtualizirane podatkovne aplikacije, njegov edinstven IP, storitve in integrirano infrastrukturo računalništva v oblaku. Je podenota računalniške varnosti, omrežne varnosti in še več v informacijski varnosti. Težave z varnostjo so povezane z oblačno enoto. Organizacije uporabljajo tehnologijo oblakov za različne namene in vsak model ima edinstvene funkcije. Različni servisni modeli oblakov so Programska oprema kot storitev, Infrastruktura kot storitev in Platforma kot storitev, ki je nameščena v katerem koli zasebnem, javnem, hibridnem in skupnostnem oblaku. Varnostna vprašanja spadajo v dve široki kategoriji, z eno težavo se soočajo ponudniki oblakov, z drugimi pa se srečujejo stranke. V tem članku bomo podrobno razpravljali o nekaterih pomembnih orodjih varnosti v oblaku.

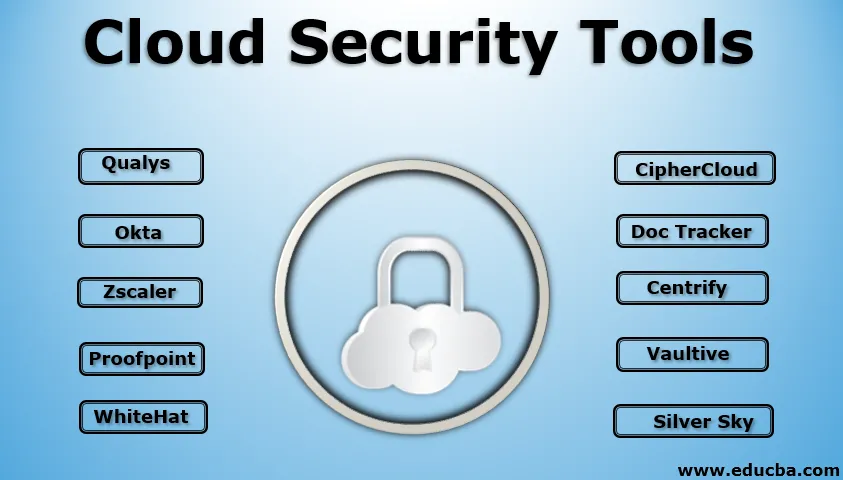

Najboljša varnostna orodja v oblaku

Velikost podjetja ni stvar, ko gre za varnost. Tudi mobilni telefon ima veliko gesel in zaklepanje vzorcev, da zaščiti uporabniške podatke. Hekerji se širijo po vseh krajih, da bi prestregli podatke, kadar je slab požarni zid. Varnost je torej prva obvezno preverjena. Tu je nekaj varnostnih orodij, ki so obetavna in žepna za namestitev v vašo strojno in programsko opremo.

1. Kvalitete

Orodja Qualys, nameščena za preverjanje morebitnih groženj in zaščito naprav in spletnih aplikacij ter spletnih strani z oblačnimi rešitvami. Organizacija analizira kakršen koli napad zlonamerne programske opreme in zagotovi, da uporabnikov podatki ali sistem ne vplivajo na nič. Če ugotovi kakšen napad, prikaže potrebne korake za rešitev težav in ponovno pregleda vse spletne strani in aplikacije, da se razjasni in učinkovito deluje. Qualys izdela požarni zid, ki je samo v oblaku, za zaščito spletnih strani pred kakršno koli grožnjo.

2. Varnost WhiteHat

Namen varnosti WhiteHat je zaščititi uporabniška spletna mesta pred korensko raven, ki vključuje postopek kodiranja. To orodje je na voljo v paketu paketov z vgrajenimi petimi različnimi aplikacijami. Prva aplikacija se uporablja za zaščito spletnih strani in kodiranje. Druga aplikacija pomaga prepoznati težave, ki so bile odkrite pred spletnim mestom, ki se je zagnalo v času predprodukcije. Druga aplikacija pomaga uporabniku preveriti morebitne večje težave v okolju v živo. Četrta aplikacija uporabniku omogoča dostop do spletnih strani tudi skozi luknje, ko zazna kakšen popravek. Večina deluje kot raziskovalna skupina in vas alarmira s posodobljenimi informacijami o varnostnem omrežju uporabnikov.

3. Okta

Okta se osredotoča na upravljanje identitete glede katere koli osebe, ki se je prijavila, in kaj je razlog za njihovo prijavo. Že ima baze podatkov zaposlenih, ki se vsak dan prijavijo na osnovne zdravstvene preglede in preglede uspešnosti, potem ima podatke o odjemalcih, ponudnikih storitev v oblaku, o strankah. To ve za ljudi, ki delajo v zaostankih in usmerjajo dostop do ljudi. Uporabniku pomaga pri upravljanju aplikacij, vključno z Googlovimi aplikacijami, prodajno silo, delavnikom, Microsoftovim pisarniškim paketom 365. Prav tako lahko sledi sporazumom o zasebnosti podatkov, gumbi za prijavo in nadzornih ploščah za prijavo.

4. Dokazilo

Proofpoint je orodje, ki se osredotoča samo na e-pošto, ki se samodejno ustvari iz luknje v tednu v sistemih, ki je hekerjem enostaven za vstop. Preprečuje ne samo vhodne podatke, ampak tudi zagotavlja, da vsaka enota podatkov, ki je odhodna. Pomaga pri preprečevanju izgube podatkov. Deluje tudi na šifriranju in dešifriranju obdelave podatkov in pretoka podatkov.

5. Zscaler

To je izdelek v oblačnem omrežju Direct, ki se uporablja za stroškovno učinkovito in enostavno uvajanje kot starodavne varnostne metode. Izdelek podjetja Zscaler ščiti sisteme pred naprednimi napadi groženj z nadzorovanjem in nadzorovanjem prometa, ki vstopa in izteka iz uporabniškega omrežja, ki deluje kot kontrolna točka. Prav tako mobilni telefon zavaruje in spremlja s posebno spletno nadzorno ploščo za mobilne aplikacije.

6. CipherCloud

CipherCloud je aplikacija, ki se uporablja za zaščito vseh ostalih storitev in izdelkov, kot so Googlove aplikacije, spletne storitve Amazon, Chatter, Office 365. Zagotavlja zaščito podatkov s šifriranjem, urejenim nadzorom prometa in skeniranjem protivirusov.

7. Doc Tracker

Doc Tracker je prisoten na vrhu varnostnega sloja, ki si deli datoteke iz Boxa in pisarne 365. Uporabnik naj uporabi varnostni sloj na datotekah, če tega ne pozabi, lahko kdo prebere, ga uredi in nadzoruje to. Doc Tracker se osredotoča na preprečevanje dokumentov iz takšnega scenarija. Uporabniku omogoča, da ve o drugi osebi, ki bo dostopala do datoteke, ki je v skupni rabi. Če poskuša rešiti ločeno od svojih omejitev, lahko uporabnik datoteko znova prevzame s klikom na »odstrani«

8. Centrirajte

Ciljajte cilje na upravljanje identitete v več aplikacijah in napravah. Glavni cilj je narediti uporabnike, delodajalce in stranke kot osrednje območje, na katerega je mogoče gledati in dostopati s politikami podjetja. Alarm sproži alarm, ko se človek poskuša prijaviti iz programske opreme v oblaku ali v oblačnih aplikacijah. Gre za poseben izdelek, ki deluje za Samsung Knox, ki ima dodano zaščitno programsko opremo. Ta izdelek omogoča edini postopek prijave.

9. odsevni

Vaultive deluje kot prozoren omrežni proxy, ki leži med kibernetskim prostorom in omrežjem, brez kakršne koli predgovorne opreme. Pred uporabo strežnikov v oblaku ne pričakujte, da bo družba zagotovila popolno varnost uporabniških datotek in podatkov, namesto da varuje lastne podatke s šifriranjem, preden vstopi v strežnike. Obsežno šifrirajo vse odhodne podatke iz urada 365, preden pridejo v omrežja in aplikacije

10. Srebrno nebo

Za varnost v oblaku mora biti uporabnik vse na enem mestu. Omogoča spremljanje e-pošte in zaščito omrežja. Uporabnika spodbuja, da postane odjemalec sporazuma HIPAA in PCI. Ta glavna stranka ureja politike podjetja in zdravstvene informacije ter spletna plačila podjetja z zagotavljanjem močnih večplastnih varnostnih sistemov.

Zaključek

Zato je treba varnost kot storitev namestiti in uporabljati učinkovito po omrežju, da preprečite morebitno uhajanje podatkov, izgubo podatkov in odvzem podatkov od hekerjev.

Priporočeni članki

To je vodnik za orodja za varnost v oblaku. Tukaj razpravljamo o različnih varnostnih orodjih v oblaku, ki so obetavna in žepna za namestitev v vašo strojno in programsko opremo. Obiščite lahko tudi druge naše sorodne članke, če želite izvedeti več -

- Težave z varnostjo IoT

- Brezplačna orodja za analizo podatkov

- Načela kibernetske varnosti

- Orodja za testiranje regresije

- Naprave za požarni zid

- Vrste šifre

- Vrste računalništva v oblaku